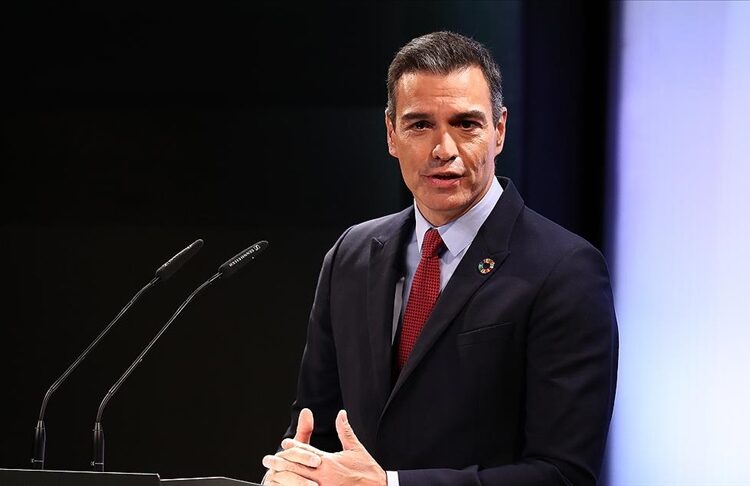

İspanya Başbakanı Pedro Sánchez’in cep telefonuna İsrail menşeli Pegasus casus yazılımı ile sızılması olayının üzerinden yaklaşık beş yıl geçmesine rağmen, saldırının arkasındaki isimler ve yönteme dair sis perdesi aralanıyor. Moncloa (Başbakanlık Konutu) tarafından bir yıl boyunca gizlenen ve teknik takip imkansızlıkları nedeniyle yargı sürecinde ilerleme kaydedilemeyen davada, istihbarat kaynakları saldırının faili olarak Fas’ı işaret eden somut veriler paylaştı. Elde edilen bilgilere göre Fas istihbaratı, Sánchez ve İçişleri Bakanı Fernando Grande-Marlaska’nın Mayıs 2021’deki Ceuta ve Melilla ziyareti sırasında oluşan “fırsat penceresini” değerlendirerek, IMSI-Catcher cihazları aracılığıyla başkanlık telefonlarını izole etmeyi ve sızmayı başardı.

Siber güvenlik uzmanları, Pegasus’un cihazlarda bıraktığı izlerin son derece kısıtlı olması nedeniyle çalınan verileri ve faili tespit etmenin zorluğunu vurgulasa da, Sánchez ve bakanlara yönelik saldırının modus operandi’si, daha önce Faslı ve Sahralı muhaliflere yapılan saldırılarla büyük benzerlikler gösteriyor. İspanyol Ulusal İstihbarat Merkezi (CNI), Sánchez’in telefonundan ilk büyük veri hırsızlığının 19 Mayıs 2021’de gerçekleştiğini kanıtladı. Bu tarih, Fas’ın Polisario Cephesi lideri İbrahim Gali’nin İspanya’da tedavi edilmesine tepki olarak 10.000’den fazla kişiyi Ceuta sınırına sürdüğü krizin hemen ertesi gününe denk geliyor.

Söz konusu siber saldırının, veri hırsızlığından 24 saat önce, yani 18 Mayıs 2021’de Başbakan Sánchez’in krizi yerinde incelemek üzere bölgeye gittiği sırada başladığı belirtiliyor. Başbakan ve beraberindeki heyetin Fas sınırına birkaç metre mesafedeki El Tarajal Güvenlik Operasyon Merkezi’nde bulunması ve bölge üzerinde helikopterle uçuş yapması, Fas istihbaratına cihazları kesin olarak tanımlama imkanı verdi. “StingRay” olarak da bilinen ve sahte baz istasyonu gibi çalışan IMSI-Catcher cihazlarının, Sánchez’in konumunu üç farklı noktada teyit ederek cihaz kimliğini izole ettiği kaydedildi.

Uzmanlar, saldırının kurbanın herhangi bir etkileşime girmesine gerek kalmayan “zero-click” (sıfır tıklama) yöntemiyle gerçekleştirildiğini ifade ediyor. Fas’ın Alman Rohde & Schwarz ve İsrailli Elbit Systems şirketlerinden temin ettiği taşınabilir ve askeri tip IMSI-Catcher sistemlerinin bu operasyonda kritik rol oynadığı düşünülüyor. Olayın ardından İspanyol hükümetinin yaşadığı panik dalgasıyla, Pegasus’un üreticisi NSO Group yetkilileriyle acil görüşmeler yaptığı ve çalınan bilgilerin niteliği konusunda büyük endişe duyulduğu da sızan bilgiler arasında yer alıyor.

Kaynak: The Objective