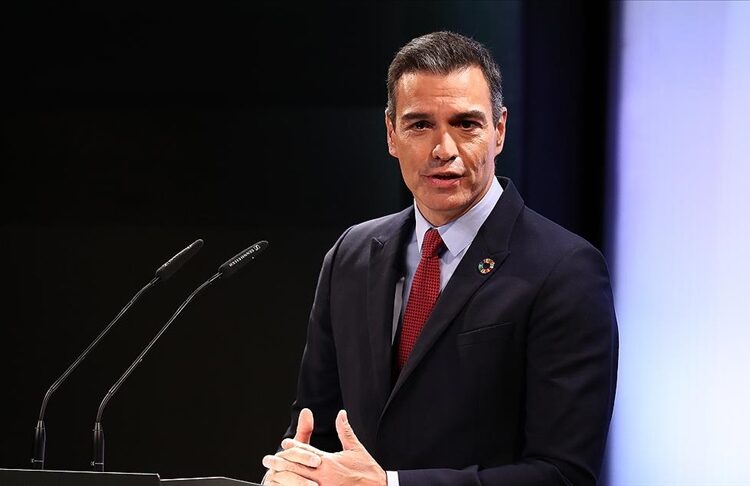

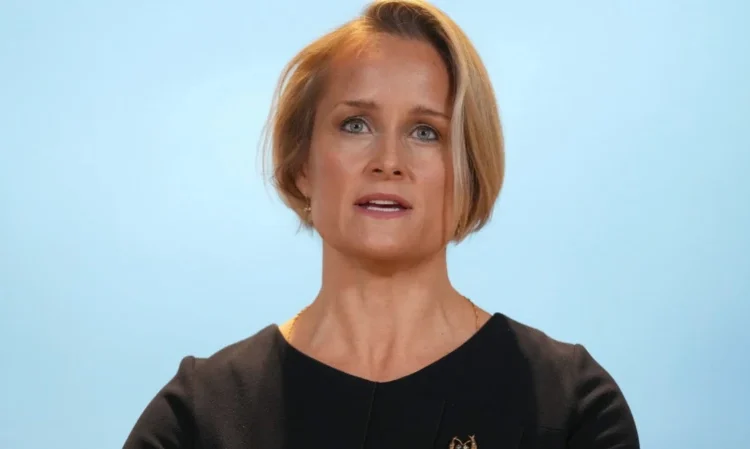

Google Project Zero’da çalışan araştırmacı Natalie Silvanovich, Messenger üzerinde yapılan aramada, aranan kişi yanıt vermeden önce ortaya çıkan bir zafiyet keşfetti. Yalnızca Android sürümünde olduğu belirtilen bu zafiyette, aranan kişinin arama bağlantısı kurmadan önce aramaya izin verildiği belirtildi. Silanovich bu zafiyeti tespit ettiği için de 60 bin dolar ödül kazandı. Bu ödülü de bir araştırmaya bağışladı.

Facebook Messenger’in aramalarda WebRTC isimli sesli ve görüntülü arama projesini kullandığı belirtildi. Açık kaynaklı olan bu proje sayesinde gerçek zamanlı olarak web ve mobil üzerinde ücretsiz iletişim sağlanıyor.

Messenger üzerinde büyük zafiyet

Arama esnasında aranan taraftan giden ses, aramanın kabul edilmesinde gerçekleşiyor. Ancak bazı durumlarda arama kabul edilmeden de karşı tarafa ses gittiği belirtiliyor. Bunun da kötü amaçlı kişiler tarafından kullanılabiliyor.

Zafiyetin kullanılması için aşamaların şu şekilde olduğu belirtildi:

- Saldırgan cihazda Facebook Messenger hesabı açılır

- Hedef cihazda Facebook Messenger hesabı açılır. Bununla birlikte aynı hesap bir internet tarayıcısında da açılır. Bu işlem setLocalDescription gecikmeli çağrı kullanılmasını sağlar.

- Saldırgan cihazda frida kurulur ve çalıştırılır.

- Saldırgan cihazdan herhangi bir cihaza RTC kitaplıklarını yüklemek için cihaza çağrı yapılır.

- sdp_update dosyası açılır ve ython2 modifyout(.)py “saldırgan cihaz” (cihaz listeleri almak için, run python2 modifyout(.)py

- Hedef cihaza çağrı yapılır.

Birkaç saniye içinde hedef cihazdan saldırgan cihaza ses akışı başlıyor.

Editör : SavunmaTR Haber Merkezi